Gumowy interfejs dotykowy

13 października 2009, 12:12Hideki Koike z Uniwersytetu Elektrokomunikacji w Tokio i Kentaro Fukuchi z Japońskiej Agencji Nauki i Technologii, zaprezentowali nowatorski interfejs dotykowy. Wykorzystuje on duży ekran LCD wbudowany w stół, jednak interakcja z użytkownikiem nie odbywa się bezpośrednio za pomocą ekranu, ale za pośrednictwem gumowych przedmiotów.

ICANN zgodził sie na nowe domeny gTLD

20 czerwca 2011, 11:39Po latach dyskusji ICANN zgodził się na niemal całkowitą swobodę w rejestrowaniu generycznych nazw domen najwyższego rzędu (gTLD). Obecnie znajduje się tam 22 nazw domen, takich jak .com, .mil czy .aero.

Znaczki wideo na prezenty

20 listopada 2013, 15:20Australia Post proponuje swoim klientom znaczki wideo, które powstały dzięki współpracy z agencją kreatywną Clemenger BBDO Melbourne.

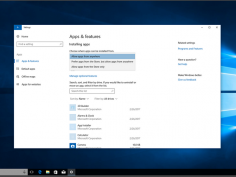

W nowej wersji Windows 10 będziemy mogli zablokować programy Win32

1 marca 2017, 09:05W najnowszym Windows 10 Insider Preview znalazł się mechanizm, który pozwala na zablokowanie instalowania klasycznych aplikacji Win32. Pozwala on wybrać, skąd mogą pochodzić instalowane aplikacje

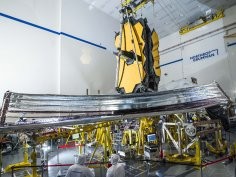

Wkrótce Teleskop Webba rozpocznie jedną z najtrudniejszych i najważniejszych operacji

28 grudnia 2021, 10:25Teleskop Kosmiczny Jamesa Webba (JWST) opuścił Ziemię przed 70 godzinami. W tym czasie oddalił się od nas na odległość niemal 460 000 kilometrów, a do celu – punktu libracyjnego L2 – pozostało mu mniej niż 990 000 kilometrów. W ciągu najbliższych godzin JWST rozpocznie jedną z najważniejszych i najtrudniejszych operacji – rozwijanie osłony przeciwsłonecznej.

Xbox 360 już wkrótce

6 września 2006, 07:09Już za dwa miesiące, 3 listopada, nastąpi oficjalny debiut konsoli Xbox 360 w Polsce. W tym samym czasie konsola trafi do sklepów w Czechach, na Słowacji, Węgrzech i RPA.

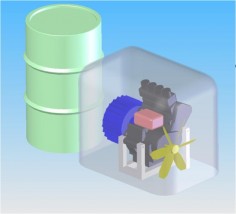

Oszczędność dla restauracji

12 czerwca 2008, 09:54Amerykańska firma Owl Power Company opracowała interesujący generator o nazwie Vegawatt. Produkuje on energię elektryczną ze zużytego oleju roślinnego i innych tłuszczów. Restauratorzy, zamiast pozbywać się niepotrzebnego oleju, mogą ponownie go użyć.

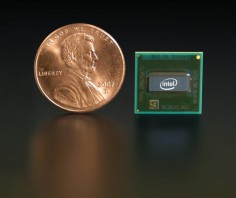

Intel na smartfonach

6 maja 2010, 11:03Intel rozpoczął sprzedaż nowej 45-nanometrowej platformy Moorestown, która jest przeznaczona na rynek smartfonów i tabletów. W jej skład wchodzą procesory z rodziny Atom Z6xx.

Staruszek w służbie czynnej cz. 2.

29 kwietnia 2012, 19:09Niezwyciężona przez Brytyjczyków fregata została skierowana do portu, gdzie przechodziła naprawy i konserwację. W 1820 roku wydano rozkaz przygotowania jej do służby na Morzu Śródziemnym i rok później jednostka wyruszyła w kierunku Europy.

Microsoft szykuje trzy "małe" edycje Windows 10?

8 kwietnia 2015, 08:57Windows 10 jeszcze nie zadebiutował, a już pojawiły się pogłoski, że Microsoft przygotowuje trzy duże aktualizacje tego systemu. Jedna zostanie opublikowana najbliższej jesieni, a dwie w przyszłym roku. Sam Windows 10 ma trafić do użytkowników latem bieżącego roku.